Вредоносное ПО распространяется через рекламу Google Bard — вот как этого избежать

По мере того, как общественность приспосабливается к доверию к искусственному интеллекту, для хакеров также создается идеальная среда, позволяющая заманить интернет-пользователей в загрузку вредоносного ПО.

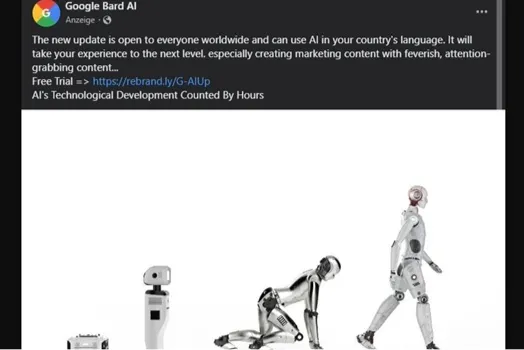

Последней целью стал чат-бот Google Bard , который используется в качестве приманки для тех, кто находится в сети и неосознанно нажимает на объявления, зараженные вредоносным кодом. Объявления оформлены так, как будто они рекламируют Google Bard, что делает их безопасными. Однако после нажатия пользователи будут перенаправлены на зараженную вредоносным ПО веб-страницу, а не на официальную страницу Google.

По данным TechRadar , исследователи безопасности из ESET первыми заметили несоответствия в рекламе, которые включают в себя несколько грамматических и орфографических ошибок в тексте, а также стиль написания, не соответствующий стандартам Google.

Рекламное объявление направляет пользователей на веб-страницу дублинской фирмы rebrand.ly вместо домена, размещенного в Google, где можно узнать больше о чат-боте Bard. Исследователи не подтвердили, но отметили и предупредили, что доступ к таким страницам при входе в учетные записи браузера может сделать ваши личные данные уязвимыми для взлома.

Кроме того, в объявлении есть кнопка загрузки, при нажатии на которую загружается файл, который отображается как личное пространство на Google Диске; однако на самом деле это подтвержденная вредоносная программа под названием GoogleAIUpdate.rar .

Исследователь ESET Томас Улеманн отметил, что по состоянию на понедельник «кампания все еще видна в различных вариациях».

Он добавил, что это одна из самых крупных кибератак такого рода, которые он когда-либо видел, некоторые из которых включают фальшивую рекламу мета-ИИ или другой обманный маркетинг Google AI.

Bard в настоящее время является крупнейшим конкурентом чат-бота OpenAI ChatGPT. ChatGPT подвергся аналогичной кибератаке в конце февраля, когда исследователь безопасности Доминик Альвиери заметил вредоносное ПО для кражи информации под названием Redline. Вредоносное ПО размещалось на веб-сайте Chat-gpt-pc.online , который имел брендинг ChatGPT и рекламировался на странице Facebook как законная ссылка OpenAI, призванная убедить людей получить доступ к зараженному сайту.

Алвиери также обнаружил поддельные приложения ChatGPT в Google Play и других сторонних магазинах приложений для Android, которые при загрузке могли отправлять вредоносное ПО на устройства.

ChatGPT стал основной мишенью злоумышленников, особенно после того, как в начале февраля он представил уровень ChatGPT Plus за 20 долларов в месяц. Злоумышленники даже дошли до использования чат-бота длясоздания вредоносного ПО . Однако это модифицированная версия API GPT-3 OpenAI, которая была запрограммирована для создания вредоносного контента, такого как текст, который можно использовать для фишинговых писем и вредоносных сценариев.