Как работает пинг смертельной атаки?

В мире кибербезопасности есть много пугающих терминов, и страшный «звон смерти» ничем не отличается. Тем не менее, это намного проще, чем кажется, хотя по-прежнему сложно бороться с недостатком безопасности.

Давайте разберемся, что такое пинг смерти и как он работает.

Что такое «пинг»?

Перед тем, как исследовать, что такое пинг смерти, мы должны посмотреть, что такое «пинг», чтобы увидеть, как его можно повернуть против вас.

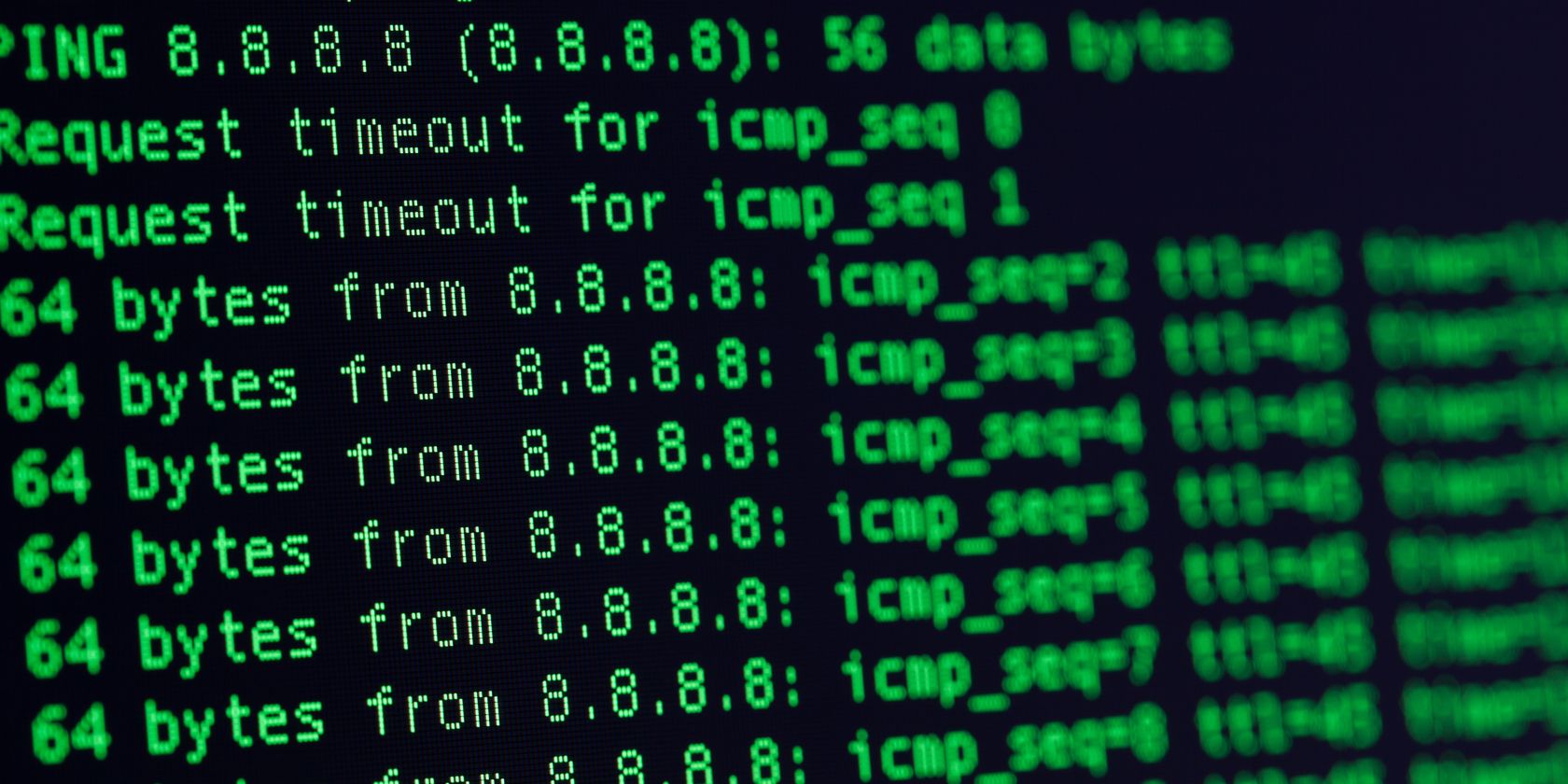

Пинг сам по себе не вреден. Фактически, ваш компьютер выполняет многие из них, когда вы пользуетесь Интернетом.

Pinging позволяет устройствам в одной сети дважды проверить, работают ли они должным образом. Это похоже на то, как два получателя здороваются? выключите телефон, чтобы убедиться, что другой слушает.

Вы даже можете узнать, как выполнить эхо-запрос вручную с помощью компьютера . Это не очень интересно, поскольку все, что он говорит вам, – это сколько миллисекунд требуется вашему компьютеру, чтобы отправить пакет данных к цели. Однако он может диагностировать проблемы с сервером и выявлять недостатки в неисправных соединениях.

Что такое атака «Пинг смерти»?

Пинг – это очень невинная и безобидная часть интернет-технологий, которую ПК делают каждый день в сети. Итак, как можно превратить этот безвредный инструмент в оружие?

Пинг смерти – это один из многих видов атак распределенного отказа в обслуживании (DDoS). Обычно, когда люди используют термин «DDoS», он относится к потоку соединений, обрушивающему один сервер. Однако существует ряд способов, которыми хакер может инициировать DDoS-атаку, и пинг смерти позволяет им выполнить ее на одном компьютере.

Для этого хакеру нужно найти старую систему, подключенную к Интернету. Система должна быть настолько старой, чтобы ее настраивали до широкого внедрения четвертой версии Интернет-протокола (IPv4). Это связано с тем, что в этих старых сетях нет надлежащих способов справиться с тем, что происходит, когда кто-то отправляет данные, размер которых превышает максимум пакета в 65 535 байт.

Как только хакер находит его, он отправляет пакет больше максимального размера. Современная сеть будет должным образом обнаруживать и обрабатывать этот гигантский пакет, но устаревшая система будет прогибаться под его весом. Это, в свою очередь, может вызвать нестабильность и сбой сети.

Как защитить себя от смертельного удара?

Если описанная выше атака вызывает беспокойство, пока что не паникуйте. Есть хороший шанс, что вы уже в безопасности. Все, что вам нужно сделать, это убедиться, что ваш компьютер и сетевые устройства были спроектированы и выпущены после 1998 года, поскольку устройства, выпущенные после этой даты, спроектированы так, чтобы выдерживать смертельный удар.

Надеюсь, компьютер, который вы используете дома, не такой уж и старый; на самом деле, вы можете с трудом представить, почему кто-то все еще использует такую древнюю систему. Хотите верьте, хотите нет, но есть еще старые устройства и операционные системы, которые продолжают работать без обновления. Возможно, владельцы обеспокоены тем, что обновление может сломать все, что они уже настроили.

Однако сохранение системы в прошлом означает, что она устаревает и становится уязвимой для уязвимостей. Например, возьмите, как атаки программ-вымогателей опустошили NHS, потому что они использовали Windows XP, когда 10 была легко доступна. Национальная служба здравоохранения, казалось, не осмеливалась трогать свои уже работающие системы, что сделало их главной мишенью для хакеров.

Компаниям нужно выбирать между обновлением своих систем и риском сломать все, или оставаться с текущими настройками и подвергнуться атаке. Если они выберут последнее на очень долгое время, это может просто открыть их для атаки, подобной звуку смерти.

Звон смерти: угроза, от которой вы, вероятно, уже защищены

Пинг смертельной атаки так же легко осуществить, как и разрушительный; то есть, если хакер нацелен на компьютеры, которые считают, что Windows 98 – это самая горячая новая операционная система. Пока ваше оборудование пришло из 21 века, вам не о чем беспокоиться.

Знаете ли вы, что вы также можете пинговать устройства с помощью телефона Android? Есть хороший выбор приложений, которые можно использовать для работы.

Кредит изображения: Фрида Мишо / Shutterstock.com