Хакеры уничтожили это популярное программное обеспечение для подготовки налоговых деклараций в связи с приближением крайнего срока подачи налоговых деклараций.

По данным BleepingComputer , служба программного обеспечения для подготовки налоговых деклараций eFile.com, уполномоченная IRS, недавно подверглась атаке вредоносного ПО JavaScript в середине налогового сезона.

Гнусный файл JavaScript был идентифицирован как popper.js и был замечен пользователями eFile.com, а также исследователями безопасности. Предполагается, что вредоносное ПО появилось на сервисе примерно в середине марта и взаимодействовало «почти с каждой страницей eFile.com, по крайней мере, до 1 апреля», — добавили в публикации.

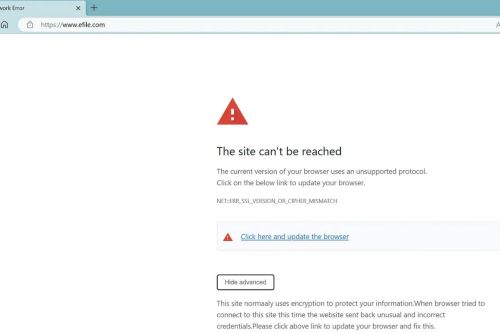

Обнаружение этого зараженного JavaScript на eFile.com, скорее всего, приведет к появлению неработающей ссылки, которую возвращает infoamanewonliag[.]online. Пользователи сервиса начали обсуждать возможность атаки на Reddit 17 марта, отметив, что получаемое ими сообщение об ошибке SSL оказалось подделкой.

Исследователи подтвердили, что ошибки свидетельствовали об атаке вредоносного ПО, а также связали их с вредоносным файлом JavaScript update.js. Этот файл действовал во вредоносном ПО как сигнал, побуждающий пользователей загружать файл, и в конечном итоге может варьироваться в зависимости от используемого браузера, например [update.exe — VirusTotal] для Chrome или [installer.exe — VirusTotal] для Firefox.

Проведя собственное исследование вредоносного ПО, BleepingComputer выяснила, что злоумышленники, организовавшие вредоносное ПО, сделали это с токийского IP-адреса 47.245.6.91, который, вероятно, был размещен на Alibaba. Издание также связало IP-адрес с доменом infoamanewonliag[.]online, который также связан с атаками.

BleepingComputer смог изучить образец сценария вредоносного ПО, который был обнаружен исследовательской группой по безопасности MalwareHunterTeam и написан на PHP. Издание определило, что скрипт является «черным ходом», который позволяет хакерам удаленно управлять зараженными устройствами. После заражения PHP-скрипт запускается в фоновом режиме, позволяя вредоносным программам каждые десять секунд подключаться к устройству с управляющего сервера для выполнения любых гнусных действий, которые захочет злоумышленник.

В публикации отмечается, что несмотря на то, что вредоносное ПО является «простым бэкдором», злоумышленники могут использовать его в очень плохих целях, включая кражу учетных данных или кражу данных для вымогательства.

MalwareHunterTeam раскритиковала eFile.com за то, что в течение нескольких недель не предпринимала никаких мер по борьбе с атакой. С тех пор это было решено; однако степень его воздействия остается неизвестной.