8 способов взлома ваших сообщений в WhatsApp

WhatsApp – популярная и простая в использовании программа для обмена сообщениями. Он имеет некоторые функции безопасности, такие как использование сквозного шифрования для сохранения конфиденциальности сообщений. Однако взломы, нацеленные на WhatsApp, могут поставить под угрозу конфиденциальность ваших сообщений и контактов.

Вот восемь способов взлома WhatsApp.

1. Удаленное выполнение кода через GIF.

В октябре 2019 года исследователь безопасности Awakened обнаружил уязвимость в WhatsApp, которая позволяет хакерам контролировать приложение с помощью изображения в формате GIF. Взлом работает за счет использования способа, которым WhatsApp обрабатывает изображения, когда пользователь открывает представление галереи для отправки медиафайла.

Когда это происходит, приложение анализирует GIF, чтобы показать предварительный просмотр файла. Файлы GIF особенные, потому что они содержат несколько закодированных кадров. Это означает, что код можно скрыть внутри изображения.

Если хакер отправит пользователю вредоносный GIF-файл, он может поставить под угрозу всю историю чата пользователя. Хакеры смогут увидеть, кому пользователь отправлял сообщения и что они говорили. Они также могли видеть файлы, фотографии и видео пользователей, отправленные через WhatsApp.

Уязвимость затронула версии WhatsApp до 2.19.230 на Android 8.1 и 9. К счастью, Awakened ответственно раскрыла уязвимость, а Facebook, которой принадлежит WhatsApp, исправил проблему. Чтобы обезопасить себя от этой проблемы, вам следует обновить WhatsApp до версии 2.19.244 или выше.

2. Атака голосового вызова Пегаса

Еще одна уязвимость WhatsApp, обнаруженная в начале 2019 года, – это взлом голосового вызова Pegasus .

Эта устрашающая атака позволила хакерам получить доступ к устройству, просто отправив голосовой вызов WhatsApp своей цели. Даже если цель не ответила на звонок, атака все равно могла быть эффективной. И цель может даже не знать, что на их устройство установлено вредоносное ПО.

Это работало с помощью метода, известного как переполнение буфера. Здесь атака намеренно помещает слишком много кода в небольшой буфер, чтобы он «переполнялся» и записывал код в место, к которому у него не должно быть доступа. Когда хакер может запустить код в безопасном месте, он может предпринять злонамеренные действия.

В ходе этой атаки была установлена старая и хорошо известная шпионская программа под названием Pegasus. Это позволило хакерам собирать данные о телефонных звонках, сообщениях, фотографиях и видео. Он даже позволял им активировать камеры и микрофоны устройств для записи.

Эта уязвимость применима к устройствам Android, iOS, Windows 10 Mobile и Tizen. Его использовала израильская фирма NSO Group, которую обвиняли в шпионаже за сотрудниками Amnesty International и другими правозащитниками. После того, как стало известно о взломе, WhatsApp был обновлен, чтобы защитить его от этой атаки.

Если вы используете WhatsApp версии 2.19.134 или более ранней версии на Android или версии 2.19.51 или более ранней версии на iOS, вам необходимо немедленно обновить приложение.

3. Атаки с социальной инженерией

Еще одна уязвимость WhatsApp – это атаки с применением социальной инженерии. Они используют человеческую психологию для кражи информации или распространения дезинформации.

Фирма по безопасности Check Point Research обнаружила одну такую атаку, которую они назвали FakesApp. Это позволяло людям злоупотреблять функцией цитаты в групповом чате и изменять текст ответа другого человека. По сути, хакеры могут подбрасывать фальшивые заявления, которые кажутся исходящими от других законных пользователей.

Исследователи могли сделать это, расшифровав сообщения WhatsApp. Это позволяло им видеть данные, передаваемые между мобильной версией и веб-версией WhatsApp.

А отсюда они могли изменять значения в групповых чатах. Затем они могли выдавать себя за других людей, посылая сообщения, которые, казалось, были от них. Также они могли изменить текст ответов.

Это может быть использовано для распространения мошенничества или фейковых новостей. По данным ZNet, несмотря на то, что уязвимость была обнаружена в 2018 году, к тому времени, когда исследователи выступили на конференции Black Hat в Лас-Вегасе в 2019 году, она все еще не была исправлена.

4. Сбор медиафайлов

Взлом медиафайлов влияет как на WhatsApp, так и на Telegram. Эта атака использует способ, которым приложения получают мультимедийные файлы, такие как фотографии или видео, и записывают эти файлы во внешнее хранилище устройства.

Атака начинается с установки вредоносного ПО, скрытого внутри, казалось бы, безобидного приложения. Затем это может отслеживать входящие файлы для Telegram или WhatsApp. Когда поступает новый файл, вредоносная программа может заменить настоящий файл поддельным. Symantec , компания, обнаружившая проблему, предполагает, что ее можно использовать для обмана людей или распространения фейковых новостей.

Есть быстрое решение этой проблемы. В WhatsApp вам нужно заглянуть в Настройки и перейти в Настройки чата . Затем найдите параметр « Сохранить в галерее» и убедитесь, что он отключен . Это защитит вас от этой уязвимости. Однако истинное решение проблемы потребует от разработчиков приложений полностью изменить способ обработки мультимедийных файлов приложениями в будущем.

5. Facebook может шпионить за чатами WhatsApp

В сообщении в блоге WhatsApp подразумевал, что, поскольку он использует сквозное шифрование, Facebook не может читать контент WhatsApp:

"Когда вы и люди, которым вы пишете, используете последнюю версию WhatsApp, ваши сообщения по умолчанию зашифрованы, а это значит, что вы единственный человек, который может их читать. сообщения остаются конфиденциальными, и никто другой не может их прочитать. Ни WhatsApp, ни Facebook, ни кто-либо еще ".

Однако, по словам разработчика Грегорио Занона , это не совсем так. Тот факт, что WhatsApp использует сквозное шифрование, не означает, что все сообщения являются конфиденциальными. В операционной системе, такой как iOS 8 и выше, приложения могут получать доступ к файлам в «общем контейнере».

И Facebook, и WhatsApp используют один и тот же общий контейнер на устройствах. И хотя чаты при отправке зашифрованы, они не обязательно зашифрованы на исходном устройстве. Это означает, что приложение Facebook потенциально может копировать информацию из приложения WhatsApp.

Чтобы быть ясным, нет никаких доказательств того, что Facebook использовал общие контейнеры для просмотра личных сообщений WhatsApp. Но у них есть потенциал для этого. Даже при сквозном шифровании ваши сообщения не могут быть конфиденциальными для всевидящего ока Facebook.

6. Платные сторонние приложения

Вы будете удивлены, сколько платных легальных приложений появилось на рынке, которые существуют исключительно для взлома защищенных систем.

Это могло быть сделано крупными корпорациями, работающими рука об руку с репрессивными режимами, чтобы преследовать активистов и журналистов; или злоумышленниками с намерением получить вашу личную информацию.

Такие приложения, как Spyzie и mSPY, могут легко взломать вашу учетную запись WhatsApp для кражи ваших личных данных.

Все, что вам нужно сделать, это купить приложение, установить его и активировать на целевом телефоне. Наконец, вы можете расслабиться и подключиться к панели управления своего приложения из веб-браузера и отслеживать личные данные WhatsApp, такие как сообщения, контакты, статус и т. Д. Но, очевидно, мы не советуем никому делать это на самом деле!

7. Поддельные клоны WhatsApp

Использование поддельных клонов веб-сайтов для установки вредоносных программ – это старая хакерская стратегия, которую до сих пор применяют многие хакеры по всему миру. Эти клонированные сайты известны как вредоносные .

Тактика взлома теперь также применяется для взлома систем Android. Чтобы взломать вашу учетную запись WhatsApp, злоумышленник сначала попытается установить клон WhatsApp, который может выглядеть поразительно похожим на оригинальное приложение.

Возьмем, к примеру, мошенничество с WhatsApp Pink. Клон оригинального WhatsApp, он утверждает, что сменил стандартный зеленый фон WhatsApp на розовый. Вот как это работает.

Ничего не подозревающий пользователь получает ссылку для загрузки приложения WhatsApp Pink для изменения цвета фона своего приложения. И хотя он действительно меняет цвет фона вашего приложения на розовый, как только вы установите приложение, оно начнет собирать данные не только из вашего WhatsApp, но и из всего остального, что хранится на вашем телефоне.

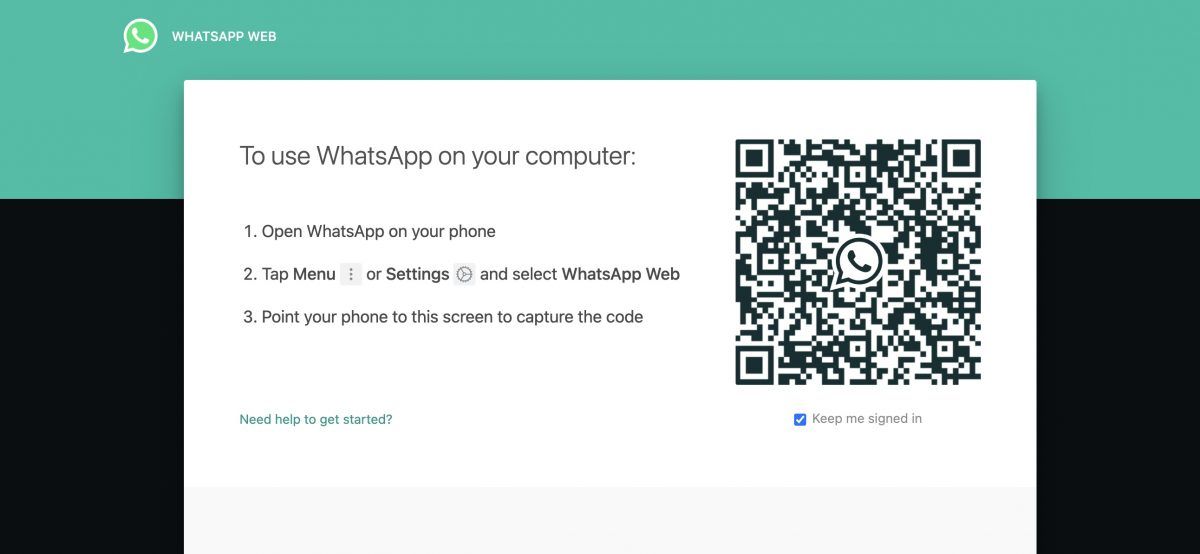

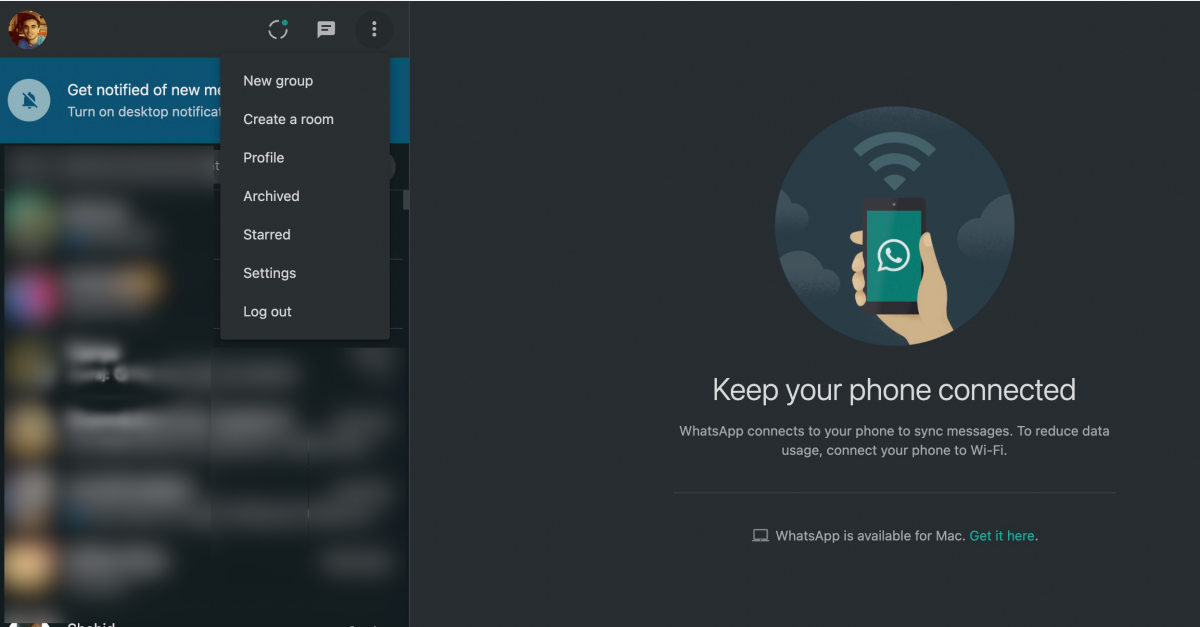

8. WhatsApp Web

WhatsApp Web – отличный инструмент для тех, кто большую часть дня проводит за компьютером. Это обеспечивает легкость доступа для таких пользователей WhatsApp, поскольку им не придется снова и снова брать телефон в руки для обмена сообщениями. Большой экран и клавиатура также делают работу удобнее.

Но вот нюанс. Как бы удобна ни была веб-версия, ее можно легко использовать для взлома ваших чатов WhatsApp. Эта опасность возникает, когда вы используете WhatsApp Web на чужом компьютере.

Таким образом, если владелец компьютера выбрал поле «Оставаться в системе» во время входа в систему, ваша учетная запись WhatsApp останется в системе даже после закрытия браузера.

После этого владелец компьютера сможет без особого труда получить доступ к вашей информации.

Вы можете избежать этого, выполнив выход из WhatsApp Web перед выходом. Но, как говорится, профилактика лучше лечения. Наилучший подход – вообще не использовать для веб-версии WhatsApp что-либо, кроме вашего персонального компьютера.

Будьте в курсе проблем безопасности в WhatsApp

Чтобы узнать больше о том, безопасен ли WhatsApp, вам необходимо освежить свои знания об угрозах безопасности WhatsApp .

Это всего лишь несколько примеров того, как WhatsApp можно взломать. Хотя некоторые из этих проблем были исправлены с момента их раскрытия, другие – нет, поэтому важно сохранять бдительность.