iPhone только что заблокировал одну из самых страшных атак шпионского ПО на планете

Прошлым летом Apple выпустила меру «чрезвычайной безопасности», связанную с iOS 16 , и она нацелена на сложное шпионское ПО, которое обычно скрытно развертывается против государственных учреждений. Похоже, что инструмент безопасности Apple в определенной степени эффективен против Pegasus — одной из самых разрушительных атак наблюдения, когда-либо зарегистрированных.

Citizen Lab , группа безопасности, базирующаяся в Школе глобальных отношений и государственной политики Мунка Университета Торонто, подробно описала пару эксплойтов с нулевым кликом, нацеленных на устройства iOS 15 и iOS 16 в прошлом году. Эти эксплойты, обозначенные как PWNYOURHOME и FINDMYPWN, широко использовались разработчиком Pegasus NSO Group против целей в Мексике и других странах.

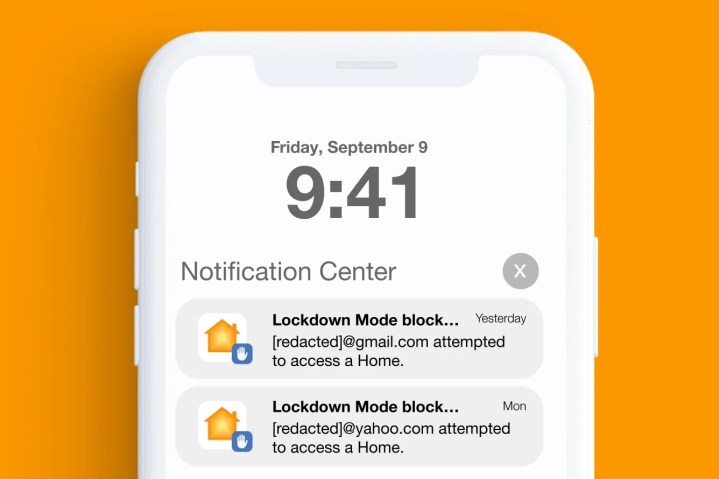

Лаборатория безопасности отмечает, что на iPhone с включенным режимом блокировки цель получала уведомления в режиме реального времени, если шпионская программа Pegasus пыталась использовать уязвимость PWNYOURHOME. NSO Group, возможно, в конечном итоге разработала обходной путь для системы оповещения, но в целом нет никаких доказательств того, что вышеупомянутая уязвимость безопасности использовалась на каком-либо устройстве с включенным режимом блокировки.

«Учитывая, что мы не видели никаких признаков того, что NSO прекратила развертывание PWNYOURHOME, это говорит о том, что NSO, возможно, придумала способ исправить проблему с уведомлением, например, путем снятия отпечатков пальцев в режиме блокировки», — пишет Citizen Lab в своем исчерпывающем отчете.

Лаборатория безопасности предлагает всем пользователям, подвергающимся риску, включить режим блокировки, чтобы гарантировать, что они не станут следующими целями незаконной слежки с помощью Pegasus или любого подобного шпионского ПО, которое практически невозможно обнаружить в дикой природе.

Apple заявляет, что режим блокировки предназначен для «очень немногих людей, которые из-за того, кто они или что они делают, могут лично стать мишенью некоторых из самых изощренных цифровых угроз». Таким образом, он торгует безопасностью со средними функциями смартфона. Например, он отключает определенные сообщения, блокирует доступ к множеству веб-сайтов и блокирует вызовы FaceTime от неизвестных контактов, помимо других ограничений на подключение.

Но, как говорится, никогда нельзя быть слишком уверенным в своей безопасности. Что касается Пегаса, то его применяли против журналистов, активистов, высокопоставленных чиновников и политических деятелей по всему миру. И именно то, что этот агент наблюдения не требует кликов, и то, как он тайно извлекает почти все виды конфиденциальной информации — от журналов вызовов и электронных писем до содержимого хранилища — делает его фаворитом злоумышленников, занимающих посты в государственной власти.

С доказательством того, что режим блокировки эффективен для остановки шпионского ПО, любой, даже отдаленно обеспокоенный тем, что он станет целью Pegasus (или подобных атак), должен серьезно рассмотреть возможность включения режима блокировки на своем iPhone как можно скорее.